您现在的位置是: 首页 > 知识百科 知识百科

路由器防火墙设置iptables

ysladmin 2024-05-09 人已围观

简介路由器防火墙设置iptables 如果您对路由器防火墙设置iptables感兴趣,那么我可以提供一些关于它的背景和特点的信息,以及一些相关的资源和建议。1.linux防火墙开启端口linux防火墙开启2.Linux里面

如果您对路由器防火墙设置iptables感兴趣,那么我可以提供一些关于它的背景和特点的信息,以及一些相关的资源和建议。

1.linux防火墙开启端口linux防火墙开启

2.Linux里面iptables -F作用是什么?

3.配置iptables防火墙的方法(十万火急)跪求

4.如何在Linux中启动/停止和启用/禁用FirewallD和Iptables防火墙

5.如何配置linux下的防火墙?

6.iptables转发规则改变源地址无效?

linux防火墙开启端口linux防火墙开启

linux防火墙怎么设置打开和禁用端口?一、查看哪些端口被打开netstat-anp二、关闭端口号:iptables-AINPUT-ptcp--drop端口号-jDROPiptables-AOUTPUT-ptcp--dport端口号-jDROP三、打开端口号:iptables-AINPUT-ptcp--dport端口号-jACCEPT四、以下是linux打开端口命令的使用方法。nc-lp23(打开23端口,即telnet)netstat-an|grep23(查看是否打开23端口)五、linux打开端口命令每一个打开的端口,都需要有相应的监听程序才可以适合入门的学习途径,请阅读《Linux就该这么学》

如何用linux来做路由器和防火墙?

安装一个现成的软路由系统就可以了,大部分都是基于linux的。

linux防火墙怎么设置禁用?

LINUX系统关闭防火墙的步骤如下:

1.首先打开SSH软件,按回车键就会提示你进行登录,输入IP和用户名进行登录。

2.执行命令:/etc/init.d/iptablesstatus,会得到一系列信息,说明防火墙开着。

3.执行命令:/etc/init.d/iptablesstop,停止服务。

4.执行命令:chkconfig--levels35iptablesoff,关闭防火墙服务开机启动。这样就解决了LINUX系统关闭防火墙的问题了。

linux防火墙查看当前默认区域?

linux可以通过安全设置选项,选定防火墙查看当前默认区域

Linux内核提供防火墙吗?

提供

SElinux是基于内核开发出来的一种安全机制,被称之为内核级加强型防火墙,有力的提升了系统的安全性。

SElinux的作用分为两方面:1.在服务上面加上标签;2.在功能上面限制功能

在linux系统中使用getenforce命令可以查看selinux的状态:

disabled为关闭状态,对服务和功能都没有限制

enforcing为强制状态,对服务和功能都进行限制

Linux里面iptables -F作用是什么?

linux下要使用iptables限制只有指定的ip才能访问本机则需要先设置一个默认的规则

iptables有默认的规则,它可以适用于所有的访问

因为只有指定或特定的ip地址才能访问本机

所以可以将默认的规则设置为所有访问全部阻止(当然这里需要注意下,如果你要设置的机器是在远端,比如vps则需要注意在设置默认规则的同时要将与该服务器链接的ip添加进白名单,否则在设置完默认阻止后你也无法访问这台服务器,也无法再进行操作了,我们可以使用分号;或者&&来在同一个命令行下来完成默认阻止和将自己的ip添加进白名单,假如你的ip地址为1.2.3.4则可以这样输入iptables -P INPUT DROP;iptables -A INPUT -s 1.2.3.4 -p tcp -j ACCEPT,或者也可以指定一个端口)

设置默认规则后则可以添加白名单了

比如允许2.3.4.5访问则可以

iptables -A INPUT -s 2.3.4.5 -p tcp -j ACCEPT

如果要限定的不是整个服务器而只是该服务器中的某个服务

比如web服务(一般端口在80,/turbo/wiki/doku.php?id=%E9%98%B2%E7%81%AB%E5%A2%99%E9%85%8D%E7%BD%AE%E5%9F%BA%E7%A1%80:iptables

配置iptables静态防火墙

1、初始化防火墙

在shell提示符#下键入:

iptables -F

iptables -X

iptables -Z

利用iptables配置您自己的防火墙之前,首先要清除任何以前配置的规则。

2、配置规则:

2.1、配置默认策略

iptables -P INPUT DROP

这一条命令将阻止任何从网络进入电脑的数据包丢弃(drop)。此时,假如您ping 127.0.0.1,您就会发现屏幕一直停在那里,因为ping收不到任何应答数据包。

2.2、创建用户自定义的链

iptables -N MYINPUT

iptables -N MYDROPLOG

2.3 、添加规则

iptables -A INPUT -j MYINPUT

这条规则将任何进入电脑的包转发到自定义的链进行过滤。

iptables -A MYINPUT -p icmp -j ACCEPT

此时再输入命令 ping 127.0.0.1,结果还会和刚才相同吗?

假如要访问www服务

iptables -A MYINPUT -p tcp --sport 80 -j ACCEPT

这条规则允许来自网络并且源端口是80的数据进入电脑。80端口正是www服务所使用的端口。现在能够看网页了。但是,假如您在浏览器的地址中输入www.baidu.com,能看到网页吗?您得到的结果一定是:很难找到主机www.baidu.com。假如您再输入211.94.144.100,您仍然能够访问baidu的网页。为什么?因为假如访问www.baidu.com,电脑需要先进行域名解析获取www.baidu.com对应的ip地址211.94.144.100才能正常访问。我们还需要打开DNS。

iptables -A MYINPUT -p udp --sport 53 -j ACCEPT

这条规则接受任何UDP协议53端口的数据。53正是DNS服务所用的端口。此时测试一下,您能通过域名访问www吗?您能通过ip访问www吗?当然,都能够!

丢弃其他的任何网络数据包

iptables -A MYINPUT -j MYDROPLOG

iptables -A MYDROPLOG -j DROP

2.4、记录日志

iptables -I MYDROPLOG 1 -j LOG --log-prefix '〔IPTABLES DROP LOGS〕:' --log-level debug

这样任何被丢弃的网络数据包都被记录下来了,访问网络的周详信息能够查看日志。至此,一个安全的个人静态防火墙已构建,能够根据访问网络的具体需求再次配置防火墙,满足各种需求。

3、查看防火墙

此时能够查看防火墙了

iptables -L --line-number

能够将上面的实验内容总结一下,写成一个脚本。

#!/bin/bash

# This is a script of

# a personal static firewall

iptables -F

iptables -X

iptables -Z

iptables -P INPUT DROP

iptables -N MYINPUT

iptables -N MYDROPLOG

iptables -A INPUT -j MYINPUT

iptables -A MYINPUT -p icmp -j ACCEPT

iptables -A MYINPUT -p tcp --sport 80 -j ACCEPT

iptables -A MYINPUT -p udp --sport 53 -j ACCEPT

iptables -A MYINPUT -j MYDROPLOG

iptables -A MYDROPLOG -j DROP

iptables -I MYDROPLOG 1 -j LOG --log-prefix '〔IPTABLES DROP LOGS〕:' --log-level debug

iptables -L --line-number

运行脚本快速实现自己的防火墙。

如何配置linux下的防火墙?

清除iptables规则

1

如果启动的iptables防火墙不想关闭的话,可以通过iptables -F 来清除防火墙关闭。然后通过iptables -L查看

END

关闭iptables服务

如果要关闭iptables,可以通过命令/etc/init.d/iptables stop 停止

除此之外,iptables的服务名称也叫iptables。可以通过 service iptables stop来停止

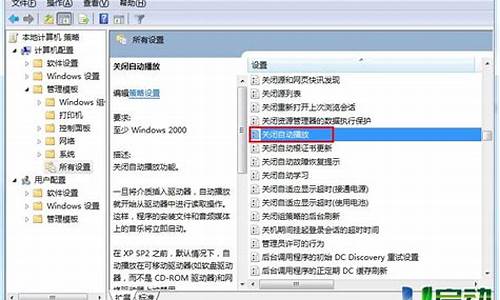

关闭自动启动的iptables

对于以上命令,虽然关闭了iptables。但是如果设置了自动启动的话,重启之后。Iptables又自动开启了(命令 chkconfig查看系统自动启动的进程服务)

因此我们还要关闭自动自动,避免重启之后又启动了防火墙

[root@localhost ~]# chkconfig iptables off (设置自动启动为关闭)

# chkconfig --del iptables (移除开机自动启动)

图形界面关闭

对于以上方法都是命令行界面的操作,那么图形界面关闭防火墙(使用setup命令)

打开图形界面网络参数设置之后,点击防火墙配置点击关闭防火墙设置(把启用点击关闭)

iptables转发规则改变源地址无效?

配置linux下的防火墙的方法,可以通过以下步骤操作来实现:一、在Linux系统中安装Iptables防火墙

1、Linux发行版都预装了Iptables。您可以使用以下命令更新或检索软件包:

二、关闭哪些防火墙端口

防火墙安装的第一步是确定哪些端口在服务器中保持打开状态。这将根据您使用的服务器类型而有所不同。例如,如果运行的是Web服务器,则可能需要打开以下端口:

网络:80和443

SSH:通常在端口22上运行

电子邮件:110(POP3),143(IMAP),993(IMAP SSL),995(POP3 SSL)。

1、还原默认防火墙规则

为确保设置无误,需从一套新的规则开始,运行以下命令来清除防火墙中的规则:

2、屏蔽服务器攻击路由

可以运行下列标准命令来隔绝常见的攻击。

屏蔽syn-flood数据包:

屏蔽XMAS数据包:

阻止无效数据包:

3、打开所需端口

根据以上命令可屏蔽常见的攻击方式,需要打开所需端口。下列例子,供参考:

允许SSH访问:

打开LOCALHOST访问权限:

允许网络流量:

允许SMTP流量:

三、测试防火墙配置

运行下列命令保存配置并重新启动防火墙:

如何设置iptables开放ssh服务

你的配置应该是正确的。但是有一些事情可能会导致源地址转换规则无效:如果有其他的防火墙规则在 POSTROUTING 链上,那么这些规则可能会覆盖你的源地址转换规则。你可以尝试将你的源地址转换规则放在最后,以确保它是最后一个被应用的规则。

你可能需要设置主机的内核转发功能,以便转发数据包。你可以使用下面的命令来设置内核转发功能:

echo 1 > /proc/sys/net/ipv4/ip_forward

如果你的主机正在运行其他的防火墙程序,比如 iptables-persistent 或 firewalld,那么这些程序可能会忽略你在 iptables 中设置的规则。你可以尝试停止这些程序,然后再尝试转发数据包。

如果你正在使用路由器,那么它可能会忽略你在主机上设置的规则,并将数据包转发回主机。你可以尝试在路由器上设置转发规则,或者将主机设置为路由器的 DMZ 主机,这样它就可以直接接收所有的数据包。

你的服务器可能正在运行 NAT 功能,导致源地址转换规则无效。你可以尝试关闭 NAT 功能,然后再尝试转发数据包。

如果你的服务器正在运行 V/P/N,那么 它 可能会更改数据包的源地址,导致你的源地址转换规则无效。你可以尝试关闭它,然后再尝试转发数据包。

最后,你可能需要在处理数据的服务器上检查防火墙规则是否有阻止数据包的规则。

希望这些建议能帮助你解决问题。如果你还有其他问题,请继续提问,我会尽力帮助你。

1、如果是防火墙规则问题的话,如果你不想动现有规则的话,那么:

iptables -I INPUT -p tcp --dport 22 -j ACCEPT

iptables -I OUTPUT -p tcp --sport 22 -j ACCEPT

2、确定你的sshd服务是否开启:service sshd status or /etc/init.d/sshd status

2、netstat -antup确定你的openssh是否使用的是22端口;

如果不是,那么查看/etc/ssh/sshd_config看监听的是否是22端口。

(针对redhat系列/衍生版系统,其他部分系统无效)

今天关于“路由器防火墙设置iptables”的讨论就到这里了。希望通过今天的讲解,您能对这个主题有更深入的理解。如果您有任何问题或需要进一步的信息,请随时告诉我。我将竭诚为您服务。